Claude Code Quellcode-Leak 2026: Was Anthropic im npm-Quellcode-Zuordnungsfehler offengelegt hat

Was anthropisch Ausgesetzt

npm-Paketierungsfehler – Version 2.1.88Am 31. März 2026 lieferte Anthropic den Claude-Code aus. Version 2.1.88 zu npm mit einer Größe von 59,8 MB cli.js.map Die Quellcode-Map-Datei legte den gesamten, über 512.000 Zeilen umfassenden TypeScript-Quellcode in 1.900 Dateien offen. 44 unveröffentlichte Feature-FlagsInterne Telemetriedaten, Verschlüsselungslogik und Code für die Multiagenten-Orchestrierung wurden offengelegt. Kundendaten wurden nicht kompromittiert, doch der Vorfall stellt das zweite größere Datenleck bei Anthropic innerhalb weniger Wochen dar.

Was geschah: Das npm-Quellzuordnungsproblem

Anthropics offizieller @anthropic-ai/claude-code Das Paket für Version 2.1.88 enthielt ein Produktionsartefakt, das nie für die öffentliche Freigabe bestimmt war: die nicht verschleierte cli.js.map Datei. Source Maps sind Debugging-Dateien, die minimierten JavaScript-Code auf den ursprünglichen TypeScript-Quellcode zurückführen.

Sicherheitsforscher Chaofan Shou Die Sicherheitslücke wurde innerhalb weniger Stunden entdeckt. Auf GitHub erschienen schnell Community-Mirrors, wodurch der vollständige Quellcode dauerhaft verfügbar wurde. Anthropic entfernte die Source Map und ältere Paketversionen und bezeichnete dies als … „Problem mit der Freigabeverpackung aufgrund menschlichen Versagens.“

// Anthropic veröffentlichte versehentlich den Quellcode von Claude Code — The Media Copilot, März 2026

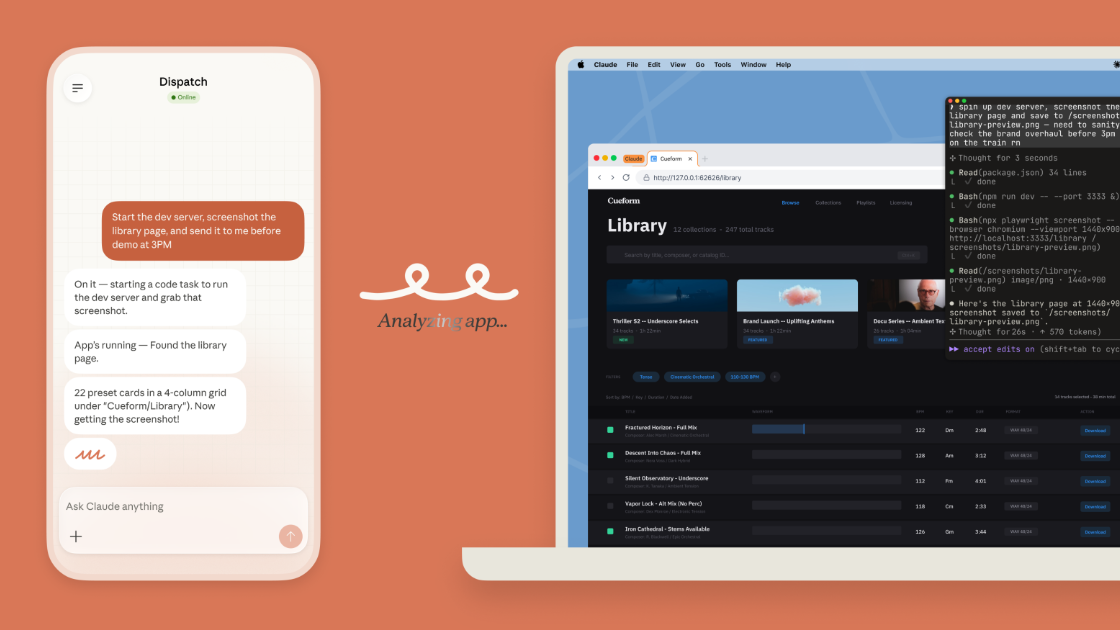

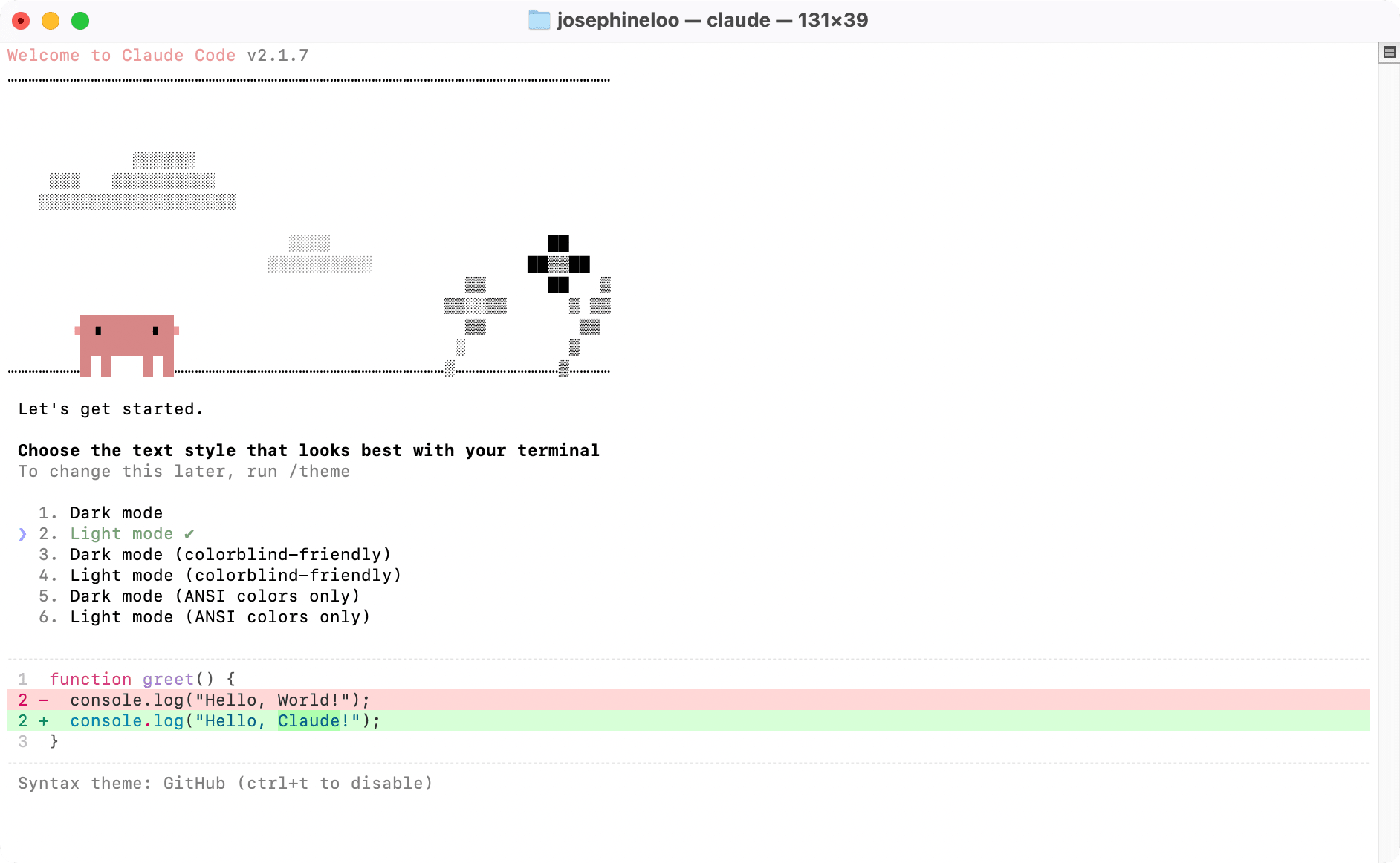

Claude Code: Die Agentic-CLI-Schnittstelle

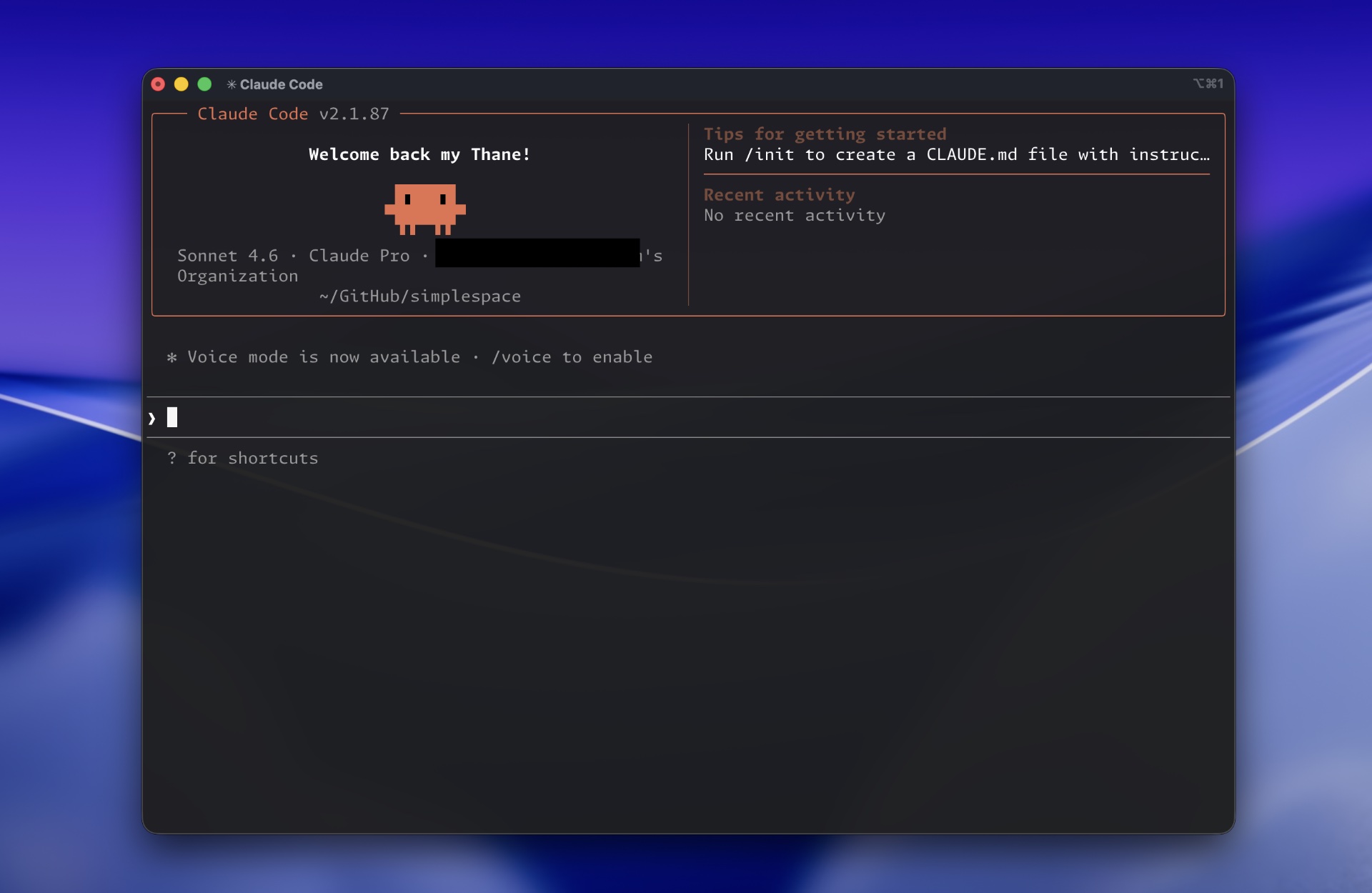

Claude Code ist Anthropics terminalorientiertes Agententool, mit dem Entwickler Code mithilfe natürlicher Sprache planen, ausführen, debuggen und veröffentlichen können – was die Offenlegung des Quellcodes für Sicherheitsforscher besonders relevant macht.

// Claude Code in Aktion: Terminalschnittstelle, Agenten-Workflow und Installationsübersicht

Was genau enthüllt wurde: 44 unveröffentlichte Feature-Flags

- KAIROS — ein permanenter Hintergrundprozess (immer aktiver Agent), der das Langzeitgedächtnis aufrechterhält und proaktiv Verbesserungen vorschlägt.

- Kumpel — ein virtueller Begleiter im Tamagotchi-Stil, der die Code-Wartung spielerisch gestaltet.

- Sprachmodus, proaktive Agentenkennzeichnungen und detaillierte Multiagenten-Orchestrierungslogik.

- Vollständige Systemabfragen und interne Sicherheitsrichtlinien.

// Anthropic hat versehentlich die Quelle von Claude Code preisgegeben – Das Internet speichert sie für immer (Entschlüsselung via Yahoo)

Warum dieses Leck wichtig ist: Drei harte Fakten

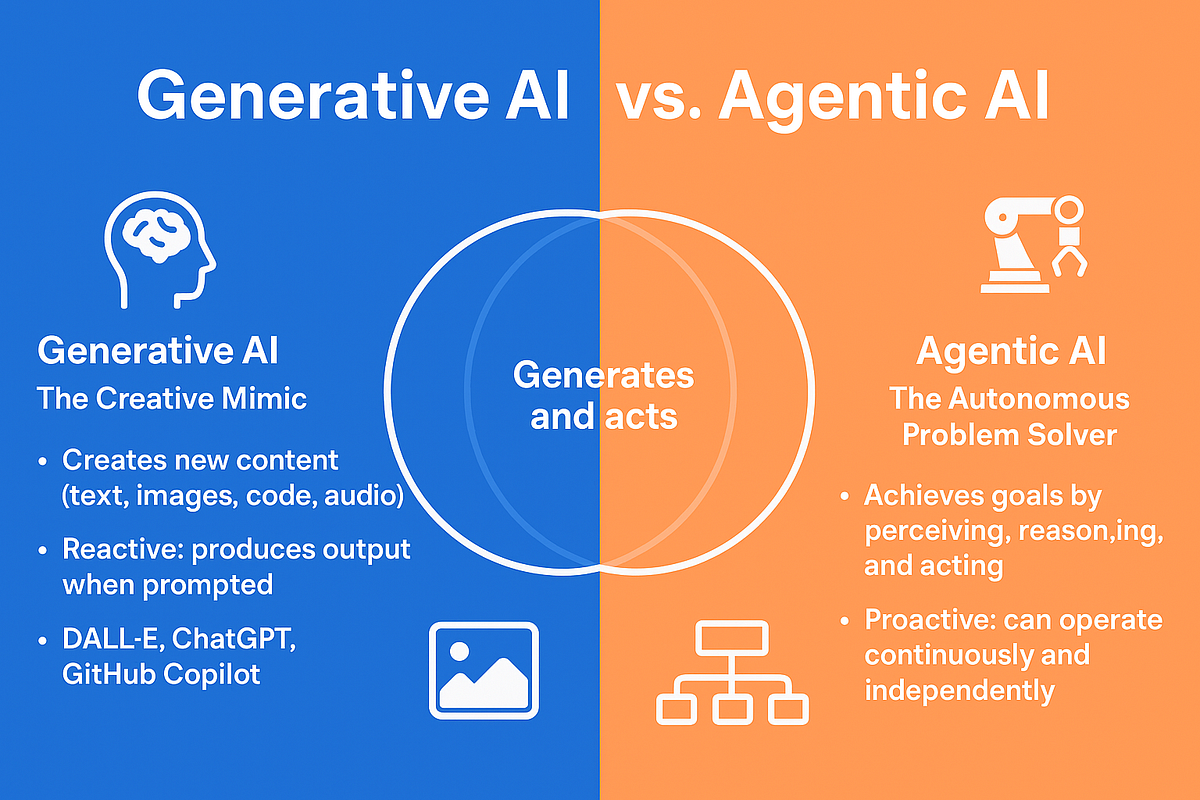

// Generative KI vs. Agenten-KI: Die Unterschiede in der Angriffsfläche verstehen (Mittel)

Expertenperspektive

Die Offenlegung der umgebenden agentenbasierten Werkzeuge – CLI-Logik, Orchestrierung, Speichersysteme – senkt die Hürden für das Reverse Engineering von Schutzmechanismen und die Entwicklung von Angriffsvarianten. Selbst ohne Modellgewichte lässt sich nun die Funktionsweise des Claude-Codes im großen Stil untersuchen oder angreifen. Dies beschleunigt sowohl legitime Open-Source-Forks als auch ausgefeilte Jailbreak-Techniken.

Auswirkungen für Entwickler und Unternehmen

Das Leck erleichtert das Reverse Engineering erheblich und unterstreicht, dass Agentische KI-Tools werden zur neuen AngriffsflächeUnternehmen, die sich ausschließlich auf die CLI eines einzigen Anbieters verlassen, laufen nun Gefahr, von einem einzigen Anbieter abhängig zu sein. Die intelligente Strategie ist Multi-Modell-Routing über eine einheitliche API-Schicht, die automatisch zwischen verschiedenen Anbietern zurückgreift und dabei die Benutzerfreundlichkeit beibehält.

// Agentische KI-Workflows und Auswirkungen auf die Unternehmenssicherheit

Häufig gestellte Fragen

Nein. Das Leck enthielt lediglich internen Quellcode – weder Zugangsdaten, Benutzereingaben noch Gesprächsverläufe wurden kompromittiert.

Ja, das offizielle Paket wurde bereinigt. Der gespiegelte Quellcode ist jedoch weiterhin öffentlich zugänglich. Prüfen Sie daher zukünftige Versionen sorgfältig auf Build-Artefakte.

Scannen Sie npm-Pipelines auf Source-Map-Einbindung, implementieren Sie automatisiertes Secret-Scanning und erwägen Sie Folgendes: einheitliches KI-API-Gateway das herstellerspezifische Befehlszeilenschnittstellen abstrahiert.

Es beschleunigt die Akzeptanz. Das eigentliche Unterscheidungsmerkmal ist nicht mehr die CLI selbst, sondern die Stabilität und Sicherheit der zugrunde liegenden API-ZugriffsschichtDie

Der Quellcode-Leak von Claude Code ist ein Weckruf. Für Entwickler, die agentenbasierte Anwendungen erstellen, ist die wichtigste Lehre: Verlass dich niemals ausschließlich auf die CLI oder API eines einzigen Anbieters. Eine einheitliche, praxiserprobte Integrationsplattform mit intelligentem Routing und automatischem Fallback ist heute unerlässlich für die Entwicklung von KI-Systemen im Produktionsbereich.

Einloggen

Einloggen