Fuite de code source Claude Code 2026 : Ce qu’Anthropic a révélé dans une erreur de la carte source npm

Qu'est-ce que l'anthropique Exposé

Erreur d'empaquetage npm — v2.1.88Le 31 mars 2026, Anthropic a expédié Claude Code v2.1.88 vers npm avec un fichier de 59,8 Mo cli.js.map Le fichier source map expose l'intégralité des plus de 512 000 lignes de code source TypeScript réparties dans 1 900 fichiers. Cette fuite a révélé… 44 indicateurs de fonctionnalités non publiésDes données de télémétrie interne, de logique de chiffrement et de code d'orchestration multi-agents ont été compromises. Aucune donnée client n'a été compromise, mais cet incident constitue la deuxième fuite majeure chez Anthropic en quelques semaines.

Que s'est-il passé : L'incident de la carte source npm

Le site officiel d'Anthropic @anthropic-ai/claude-code Le paquet de la version 2.1.88 contenait un artefact de production qui n'était jamais destiné à être publié : le fichier non obfusqué cli.js.map Les fichiers de cartes sources sont des fichiers de débogage qui associent le JavaScript minifié à la source TypeScript originale.

Chercheur en sécurité Chaofan Shou La vulnérabilité a été découverte en quelques heures. Des copies communautaires sont rapidement apparues sur GitHub, rendant le code source complet accessible de façon permanente. Anthropic a supprimé la carte source et les anciennes versions des paquets, la qualifiant de vulnérabilité. "Problème d'emballage dû à une erreur humaine."

Anthropic a publié par erreur le code source de Claude Code — The Media Copilot, mars 2026

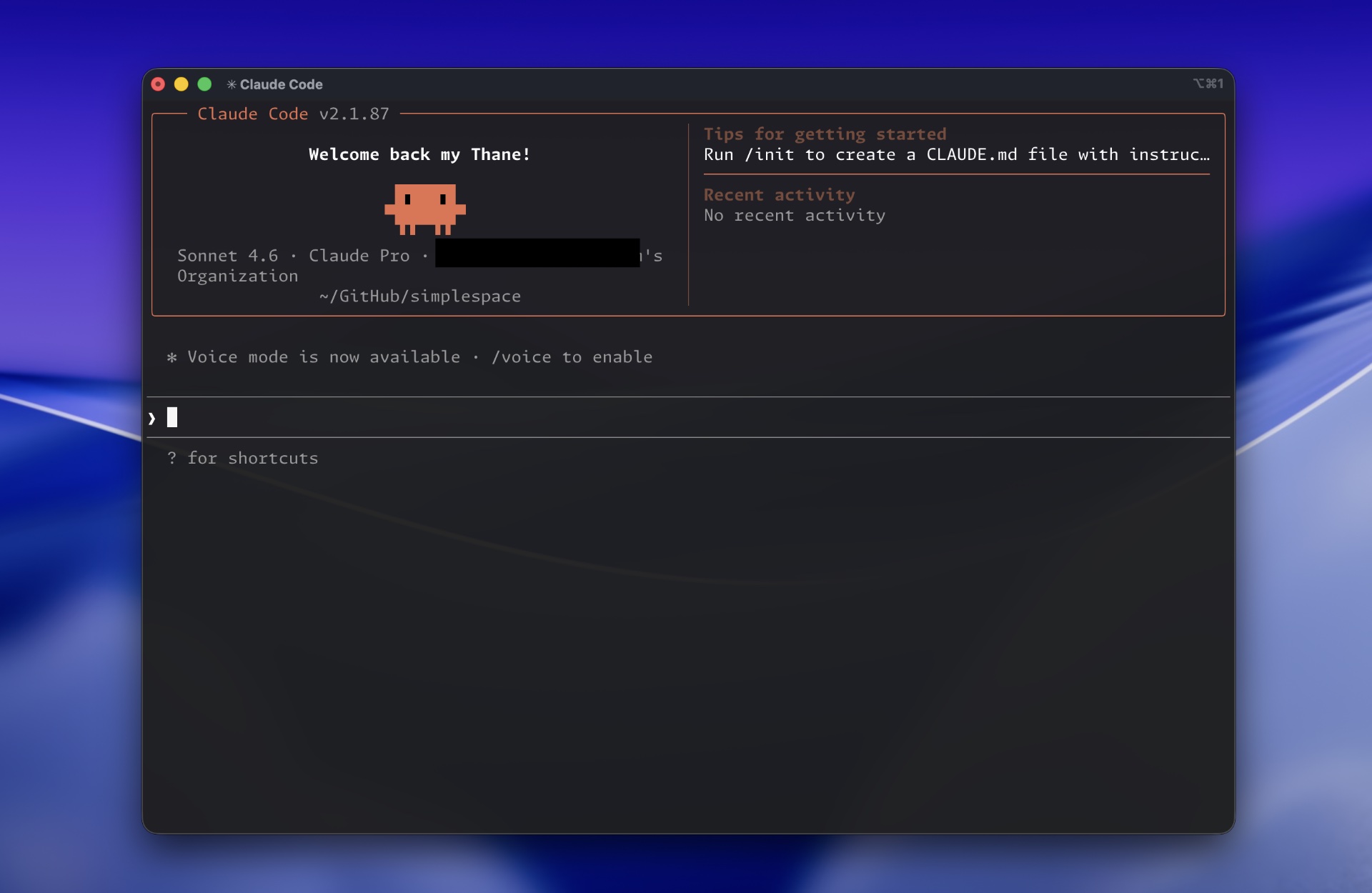

Claude Code : L’interface CLI Agentic

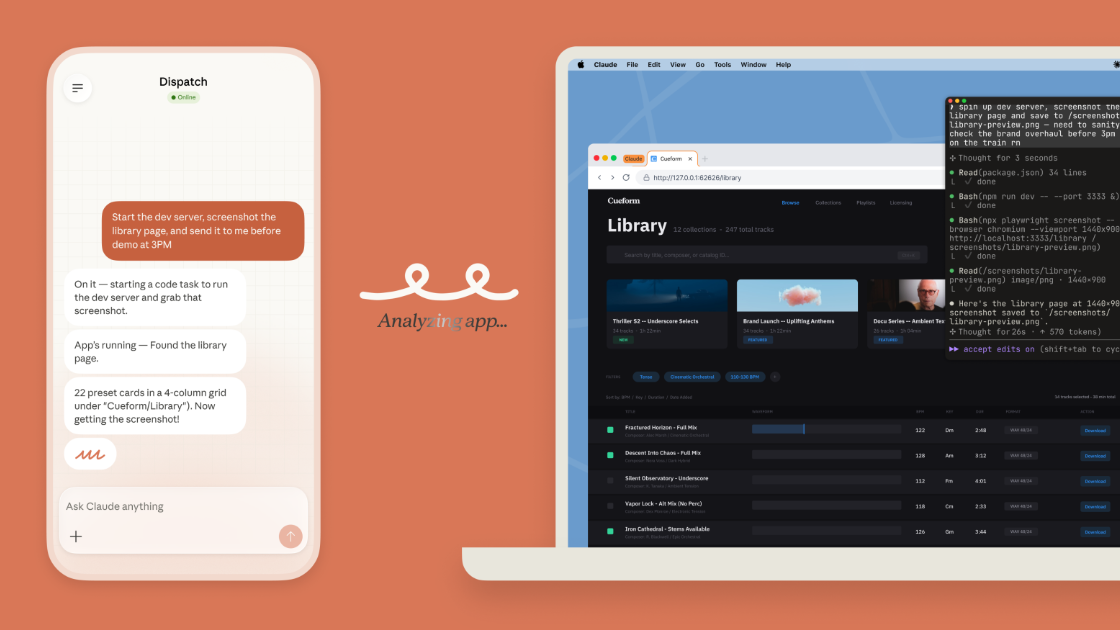

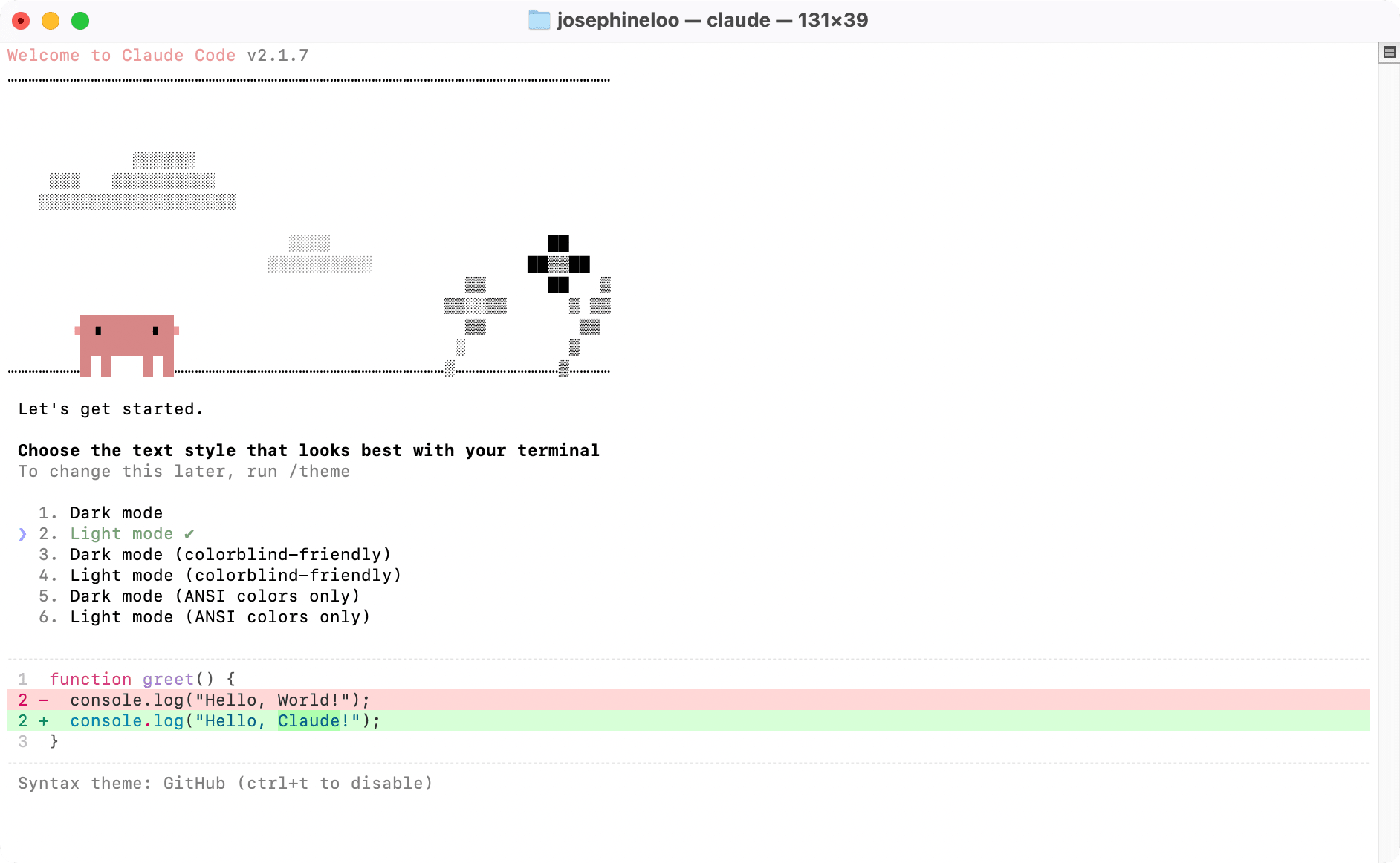

Claude Code est l'outil agentique d'Anthropic, conçu pour une utilisation en mode terminal, qui permet aux développeurs de planifier, d'exécuter, de déboguer et de déployer du code en utilisant le langage naturel, ce qui rend l'accès au code source particulièrement important pour les chercheurs en sécurité.

// Claude Code en action : interface terminal, flux de travail agentique et aperçu de l’installation

Ce qui a été révélé précisément : 44 fonctionnalités non publiées

- KAIROS — un démon d'arrière-plan persistant (agent toujours actif) qui conserve une mémoire à long terme et suggère proactivement des améliorations.

- Copain — un compagnon virtuel de type Tamagotchi qui transforme les tâches de maintenance du code en jeu.

- Mode vocal, indicateurs d'agent proactif et logique d'orchestration multi-agents détaillée.

- Messages système complets et politiques de sécurité internes.

Anthropic a accidentellement divulgué le code source de Claude Code — Internet le conserve à jamais (Décryptage via Yahoo)

Pourquoi cette fuite est importante : trois chiffres clés

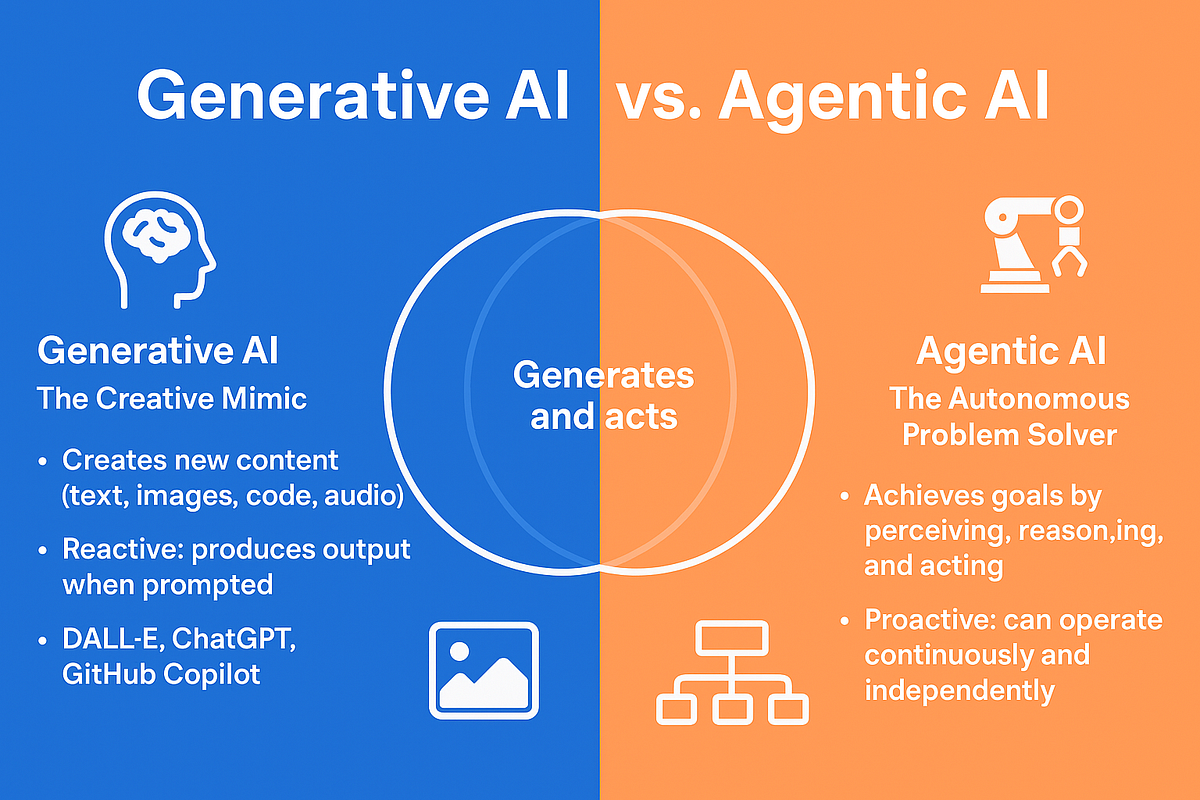

// IA générative vs IA agentique : comprendre la différence de surface d’attaque (Medium)

Point de vue d'expert

L'exposition des outils d'exécution sous-jacents (logique CLI, orchestration, systèmes de mémoire) facilite grandement le rétro-ingénierie des mécanismes de protection et la création de variantes malveillantes. Même sans pondération des modèles, le fonctionnement de Claude Code avec ces derniers peut désormais être étudié et attaqué à grande échelle. Ceci accélère à la fois le développement de forks open source légitimes et l'utilisation de techniques de jailbreak sophistiquées.

Implications pour les développeurs et les entreprises

Cette fuite facilite grandement la rétro-ingénierie et souligne que Les outils d'IA agentifs deviennent la nouvelle surface d'attaque.Les entreprises qui dépendent exclusivement de l'interface de ligne de commande d'un seul fournisseur sont désormais confrontées au risque de concentration sur un seul fournisseur. La stratégie optimale consiste à utiliser un routage multi-modèles via une couche API unifiée qui bascule automatiquement entre les fournisseurs tout en préservant l'expérience utilisateur.

// Flux de travail d'IA agentique et implications pour la sécurité des entreprises

FAQ

Non. La fuite ne contenait que du code source interne ; aucune information d’identification, invite utilisateur ou historique de conversations n’a été compromis.

Oui, le paquet officiel a été nettoyé. Cependant, le code source du miroir reste public ; examinez donc attentivement les futures versions afin de détecter d'éventuels artefacts de compilation.

Analysez les pipelines npm pour détecter l'inclusion de la source map, implémentez une analyse automatisée des secrets et envisagez une passerelle API IA unifiée qui abstrait les interfaces de ligne de commande spécifiques au fournisseur.

Cela accélère l'adoption. Le véritable facteur de différenciation n'est plus l'interface de ligne de commande elle-même, mais… stabilité et sécurité de la couche d'accès API sous-jacente.

La fuite du code source de Claude Code est un signal d'alarme. Pour les développeurs d'applications multi-agents, la leçon la plus importante est la suivante : Ne misez jamais tout sur l'interface de ligne de commande ou l'API d'un seul fournisseur. Une plateforme d'intégration unifiée et éprouvée, dotée d'un routage intelligent et d'un système de repli automatique, est désormais essentielle pour le développement d'IA de niveau production.

Se connecter

Se connecter