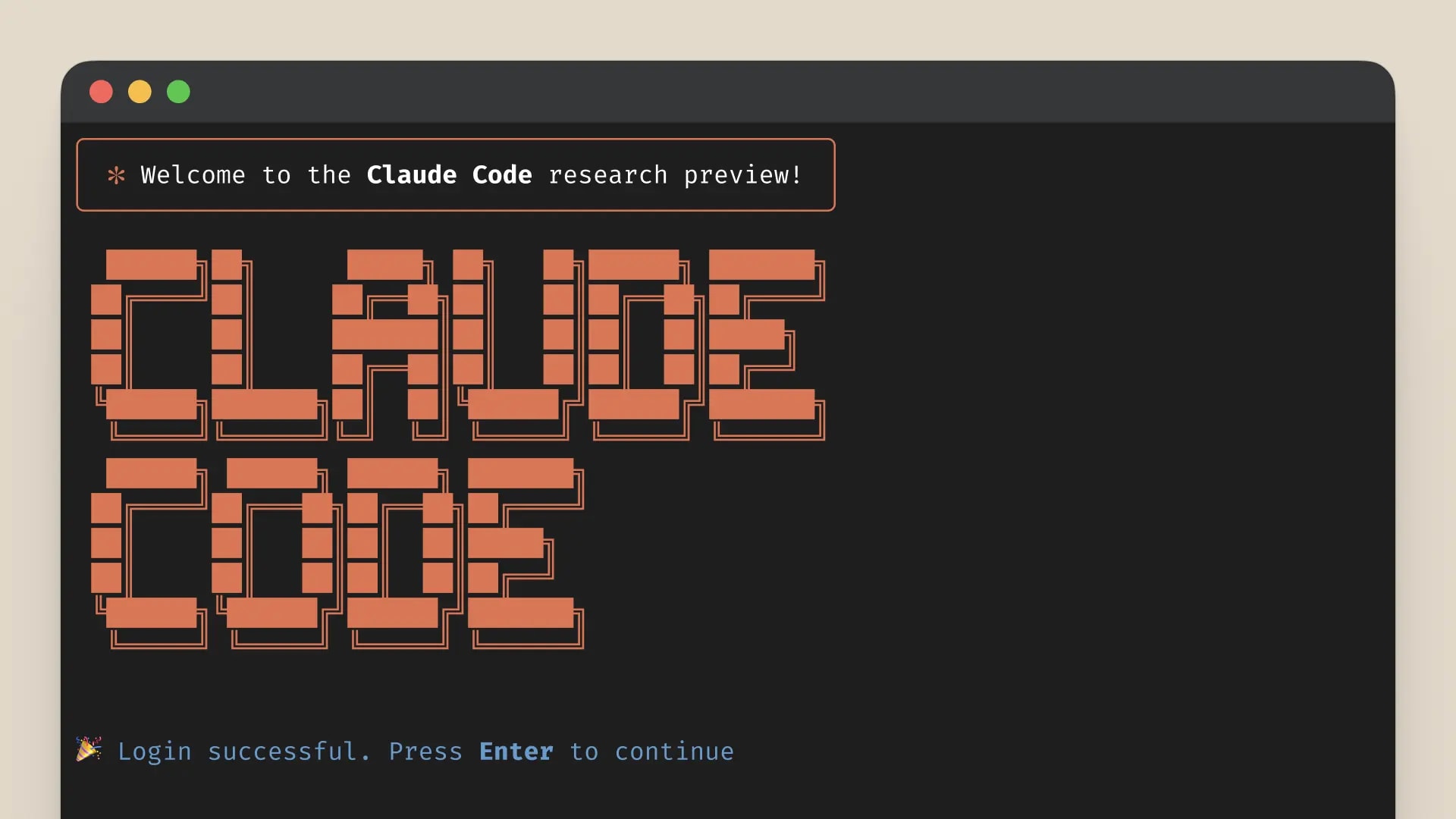

Filtración de código fuente de Claude Code 2026: Lo que Anthropic expuso en un error del mapa de origen de npm

¿Qué antropo? Expuesto

en el error de empaquetado de npm — v2.1.88El 31 de marzo de 2026, Anthropic envió Claude Code v2.1.88 a npm con 59,8 MB cli.js.map archivo de mapa de origen, que expone las más de 512.000 líneas completas de código fuente TypeScript en 1.900 archivos. La filtración reveló 44 indicadores de características no publicadas, telemetría interna, lógica de cifrado y código de orquestación multiagente. No se comprometieron datos de clientes, pero el incidente supone la segunda filtración importante de Anthropic en pocas semanas.

Qué sucedió: El percance con el mapa de origen de npm

El sitio oficial de Anthropic @anthropic-ai/claude-code El paquete para la versión 2.1.88 contenía un artefacto de producción que nunca estuvo destinado a su lanzamiento público: el no ofuscado cli.js.map Los mapas de origen son archivos de depuración que relacionan el código JavaScript minimizado con el código fuente TypeScript original.

Investigador de seguridad chaofan shou Descubrieron la exposición en cuestión de horas. Rápidamente aparecieron réplicas de la comunidad en GitHub, lo que hizo que el código fuente completo estuviera disponible de forma permanente. Anthropic eliminó el mapa de origen y las versiones anteriores del paquete, describiéndolo como un "Problema de embalaje causado por error humano."

// Anthropic publicó accidentalmente el código fuente de Claude Code — The Media Copilot, marzo de 2026

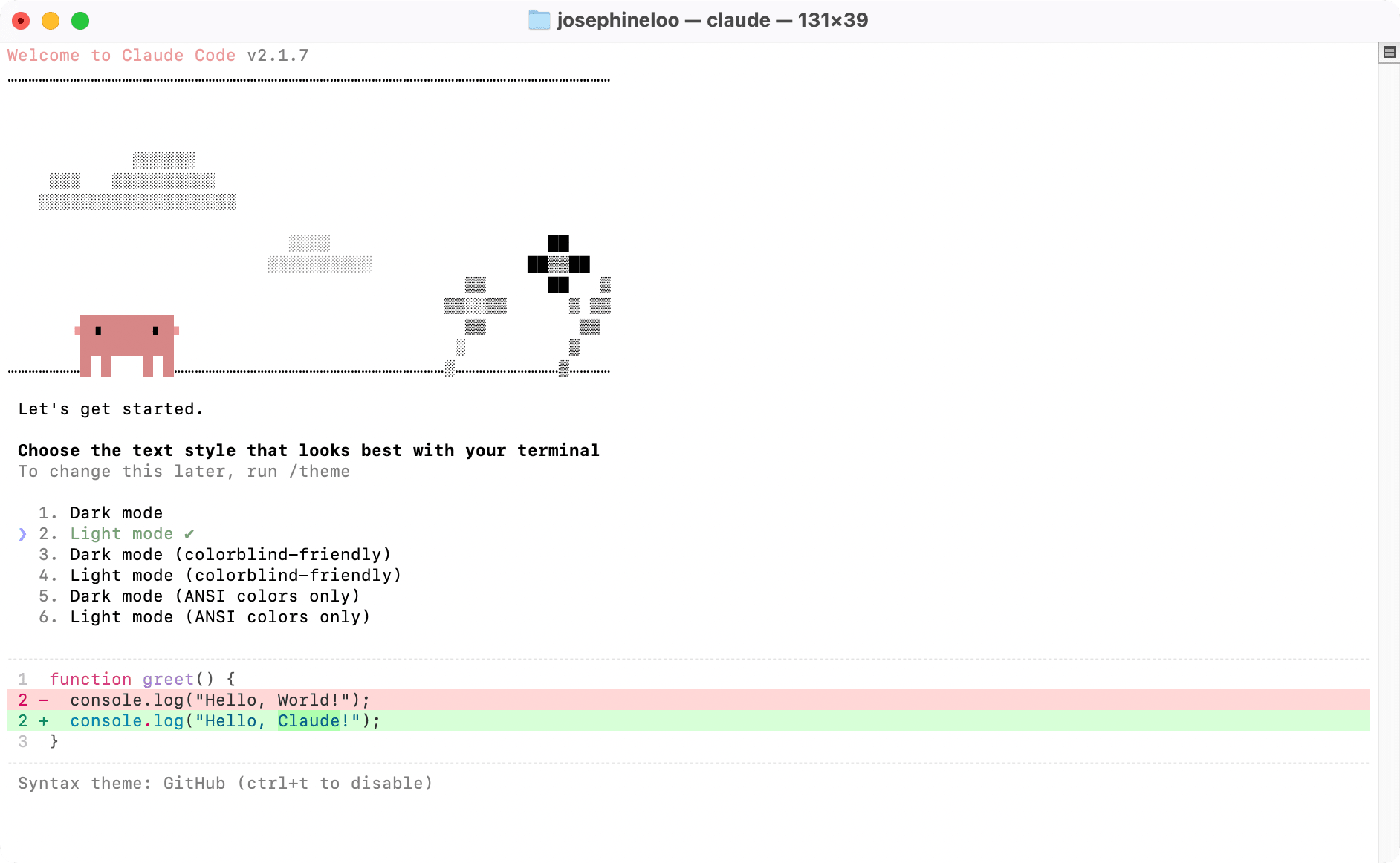

Claude Code: La interfaz CLI de Agentic

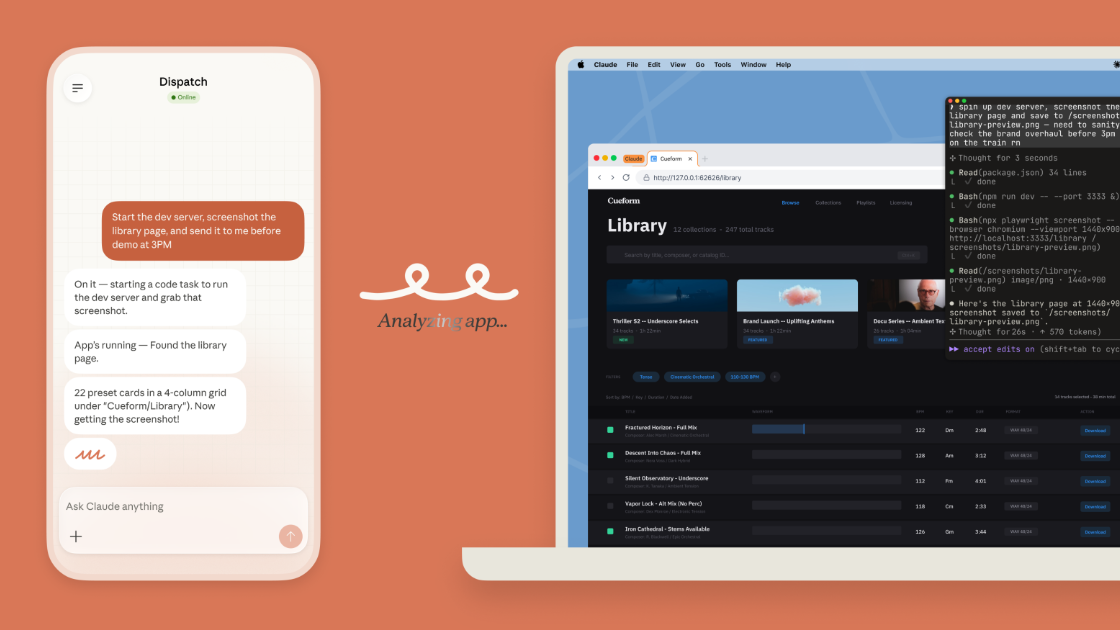

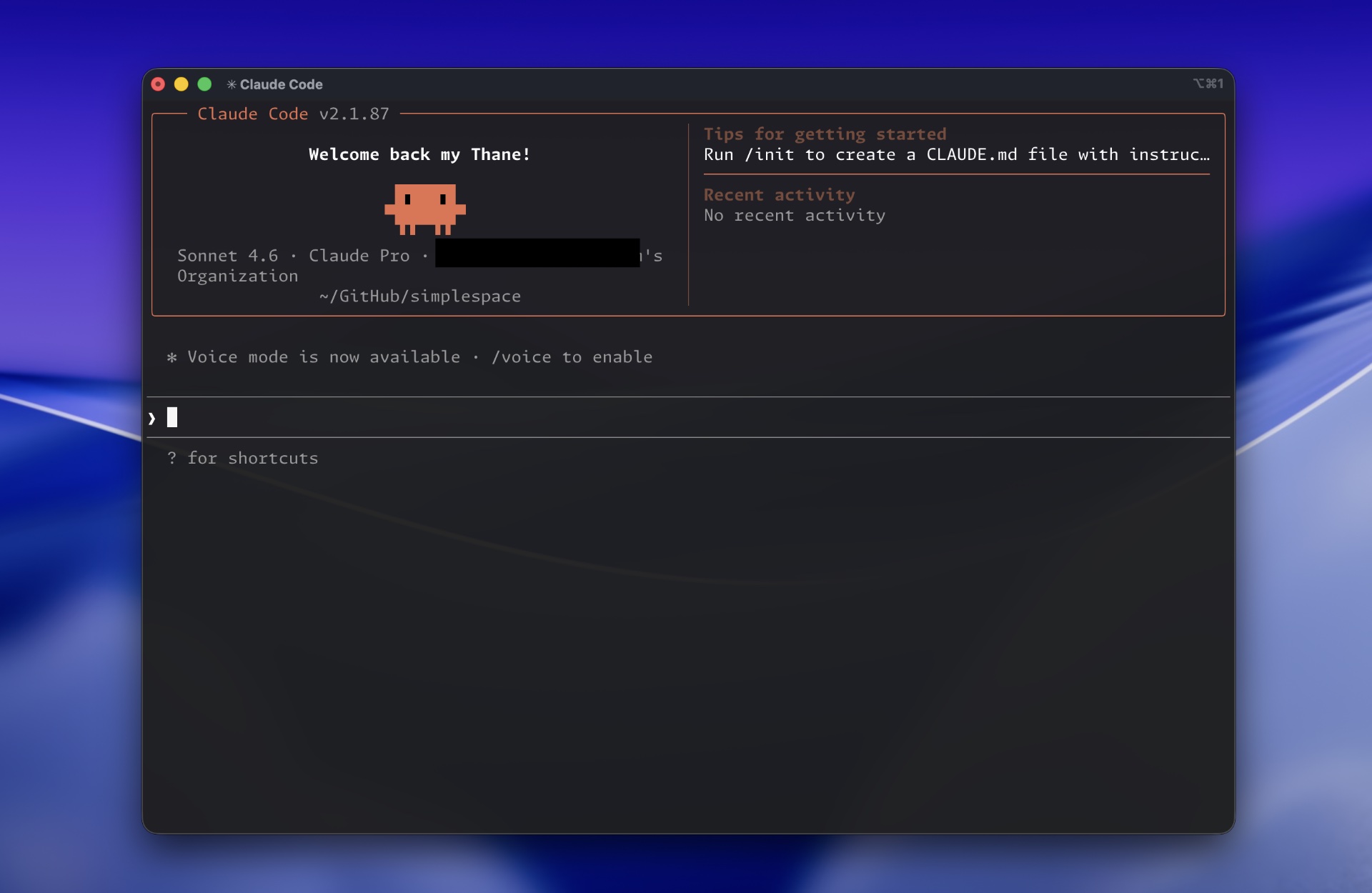

Claude Code es la herramienta de Anthropic, diseñada para funcionar primero en la terminal, que permite a los desarrolladores planificar, ejecutar, depurar y distribuir código utilizando lenguaje natural, lo que hace que la exposición del código fuente sea especialmente significativa para los investigadores de seguridad.

// Claude Code en acción: interfaz de terminal, flujo de trabajo agencial y descripción general de la instalación

Exactamente lo que se reveló: 44 indicadores de características no publicadas

- KAIROS — un demonio persistente en segundo plano (agente siempre activo) que mantiene la memoria a largo plazo y sugiere mejoras de forma proactiva.

- Compañero — un compañero virtual al estilo Tamagotchi que convierte en juego las tareas de mantenimiento del código.

- Modo de voz, indicadores de agente proactivo y lógica detallada de orquestación multiagente.

- Instrucciones completas del sistema y políticas de seguridad internas.

// Anthropic filtró accidentalmente la fuente de Claude Code: Internet la conservará para siempre (Descifrado vía Yahoo)

Por qué importa esta filtración: Tres cifras clave

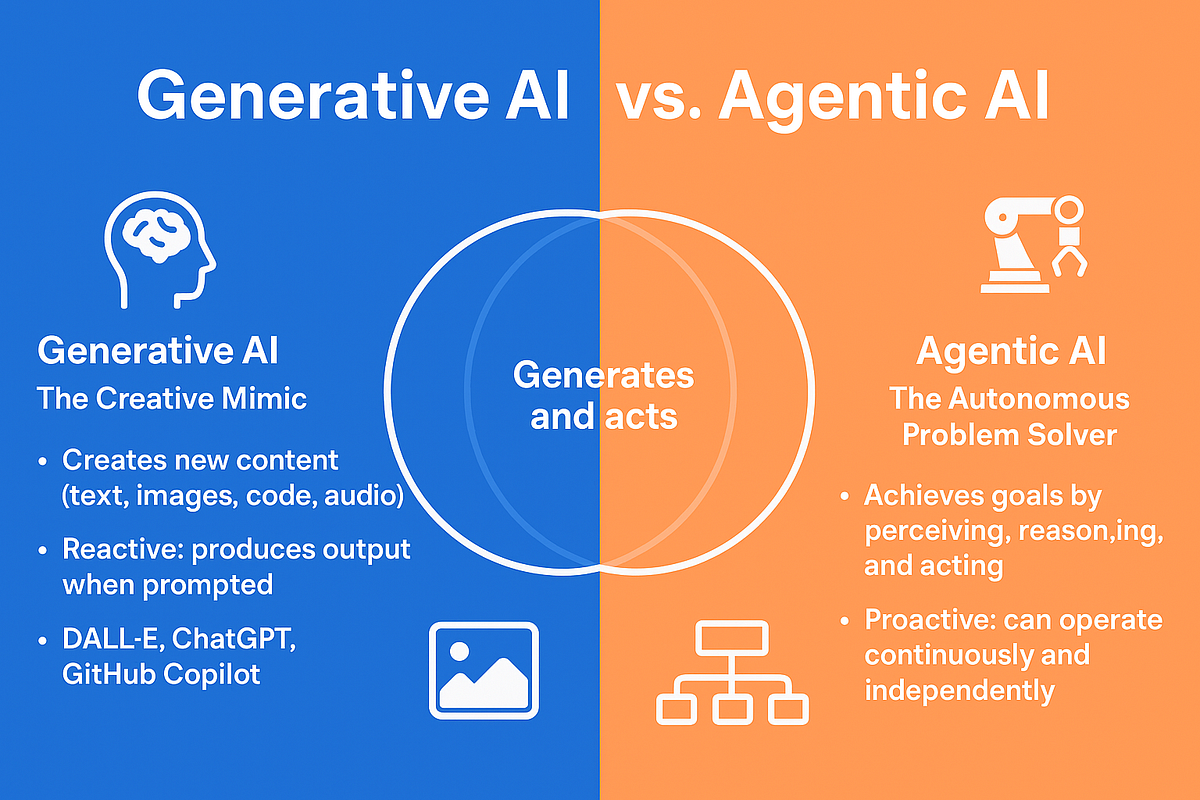

// IA generativa vs. IA agencial: comprender la diferencia en la superficie de ataque (Medio)

Perspectiva de expertos

Al exponer las herramientas de gestión de agentes circundantes (lógica de la interfaz de línea de comandos, orquestación, sistemas de memoria), se facilita la ingeniería inversa de las medidas de seguridad y la creación de variantes maliciosas. Incluso sin ponderaciones de modelos, el esquema de cómo Claude Code interactúa con los modelos ahora puede estudiarse o atacarse a gran escala. Esto acelera tanto las bifurcaciones legítimas de código abierto como las técnicas sofisticadas de jailbreak.

Implicaciones para desarrolladores y empresas

La filtración facilita enormemente la ingeniería inversa y subraya que Las herramientas de IA agente se están convirtiendo en la nueva superficie de ataque.Las empresas que dependen exclusivamente de la interfaz de línea de comandos (CLI) de un solo proveedor se enfrentan ahora al riesgo de depender de un único proveedor. La estrategia inteligente consiste en el enrutamiento multimodal a través de una capa de API unificada que permite alternar automáticamente entre proveedores, preservando al mismo tiempo la experiencia del agente.

// Flujos de trabajo de IA agente e implicaciones para la seguridad empresarial

Preguntas frecuentes

No. La filtración contenía únicamente código fuente interno; no se vieron comprometidas las credenciales, las indicaciones de los usuarios ni el historial de conversaciones.

Sí, el paquete oficial ha sido limpiado. Sin embargo, el código fuente duplicado sigue siendo público, así que examine con atención las futuras versiones en busca de artefactos de compilación.

Escanee las canalizaciones de npm para la inclusión de mapas de origen, implemente escaneos secretos automatizados y considere una puerta de enlace API de IA unificada que abstrae las interfaces de línea de comandos específicas del proveedor.

Acelera la adopción. El verdadero factor diferenciador ya no es la CLI en sí, sino la estabilidad y seguridad de la capa de acceso a la API subyacente.

La filtración del código fuente de Claude Code es una llamada de atención. Para los desarrolladores que crean aplicaciones basadas en agentes, la lección más clara es: Nunca apuestes todo a la interfaz de línea de comandos (CLI) o la API de un solo proveedor. Una plataforma de integración unificada y probada en entornos reales, con enrutamiento inteligente y mecanismos de respaldo automáticos, es ahora esencial para el desarrollo de IA de nivel de producción.

Acceso

Acceso